Udemy - Da 0 ad Ethical Hacker [VideoCorso Ita]

Informazioni

8

2

142

Ultimo aggiornamento: 2026-03-27 19:58

Seed

Leech

Completi

Hash:

83f1b581262b46c9568a47fcad5b2f21a37a7fb0

Download

Tutte le Mie Releases

(Clicca Qui)

Faceva sì che tutti, piccoli e grandi, ricchi e poveri, liberi e schiavi ricevessero un marchio sulla mano destra e sulla fronte e che nessuno potesse comprare o vendere se non chi avesse il marchio,

cioè il nome della bestia o il numero del suo nome.

VARIANTE

La Verità vi farà Liberi

Udemy - Da 0 ad Ethical Hacker [Ita]

Corso Completo di Ethical Hacking

Teorico e Pratico

*Si desidera ringraziare kabino

Cosa Imparerai

-Penetration Test

Hardware Hacking

-Web Penetration Test

-Complete PenTest

-Python for Hacking

-Android Hacking

-Phishing - How Analyze e-mail

-Vulnerability Assessment

-Dos Attack

Descrizione

Il corso completo Da 0 ad Ethical Hacker è stato creato per dare la possibilità a tutti di poter accedere agevolmente al mondo della cybersecurity. Una volta ottenuto l'accesso sarà possibile consultare un libro in formato pdf, Principi della Sicurezza Informatica - Become an Ethical Hacker, scritto dall'autore del corso stesso, che consente di fornire concetti base ed essenziali per intraprendere questo percorso ed inoltre risulta essere un valido strumento di supporto per sostenere l'esame per la certificazione CompTia Security +.

Il corso è stato creato cercando di coinvolgere il più possibile lo studente in modo da non rendere le lezioni pesanti e troppo nozionistiche. Per questo motivo ad ogni lezione teorica segue una lezione pratica con esempi dettagliati in modo tale da indirizzare lo studente fin da subito all'utilizzo degli strumenti essenziali.

Oltre al corso è possibile fare richiesta al docente per entrar a far parte della community di studenti presente su telegram. In questa community tutti gli studenti possono interagire per risolvere le problematiche che si incontrano durante il percorso. Ovviamente, visto che la cyber security è in continua evoluzione, alcuni tool potrebbero funzionare in modo diverso o non funzionare e, per questo motivo, si consiglia sempre di consultarsi con il docente e con gli altri studenti in modo tale da approfondire eventuali cambiamenti e imparare a gestire situazioni che spesso, capitano nella vira di un ethical hacker.

Il mio consiglio è quello di cercare di capire come affrontare le varie situazioni che si presentano durante tutto il corso e di non concentrarsi troppo sull'utilizzo dei tool. Questo perché i tool vengono spesso modificati e a volte bisogna sostituirli con altri dato che spesso si farà utilizzo di strumenti open source che non sempre vengono supportati dalle community.

A chi è rivolto questo corso

-Chi vuole studiare Cyber Security

-Chi vuole diventare un Pentester

-Chi ama la Cybersecurity

-Chi vuole diventare un Hacker Etico

Requisiti

*Questo corso è completo e non richiede alcuna competenza.

Il Corso è composto da:

Files

-

Udemy - Da 0 ad Ethical Hacker [Ita]

-

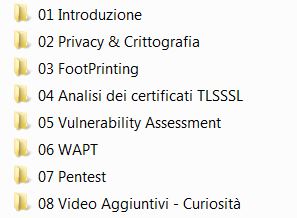

01 Introduzione

- 001 Introduzione.mp4 (11.89 MiB)

- 001 Introduzione.srt (1.01 KiB)

- 001 Introduzione_it.srt (1.18 KiB)

- 002 Intro teoria e Libro scaricabile.mp4 (21.61 MiB)

- 002 Intro teoria e Libro scaricabile.srt (3.01 KiB)

- 002 Intro teoria e Libro scaricabile_it.srt (3.16 KiB)

- 002 Principi-della-Sicurezza-Informatica-Become-an-Ethical-Hacker.pdf (10.8 MiB)

- 003 Installazione Parrot KDE su VMWare.mp4 (111.52 MiB)

- 003 Installazione Parrot KDE su VMWare.srt (7.61 KiB)

- 003 Installazione Parrot KDE su VMWare_it.srt (8.2 KiB)

-

02 Privacy & Crittografia

- 001 Teoria Anonimato.mp4 (34.88 MiB)

- 001 Teoria Anonimato.srt (7.36 KiB)

- 001 Teoria Anonimato_it.srt (8.11 KiB)

- 002 AnonSurf - Anonimato.mp4 (72.67 MiB)

- 002 AnonSurf - Anonimato.srt (7.07 KiB)

- 002 AnonSurf - Anonimato_it.srt (7.55 KiB)

- 003 Teoria Cancellazione Sicura Dati.mp4 (37.39 MiB)

- 003 Teoria Cancellazione Sicura Dati.srt (5.26 KiB)

- 003 Teoria Cancellazione Sicura Dati_it.srt (5.83 KiB)

- 004 Cancellazione Sicura Dati Shred.mp4 (12.41 MiB)

- 004 Cancellazione Sicura Dati Shred.srt (2.94 KiB)

- 004 Cancellazione Sicura Dati Shred_it.srt (3.45 KiB)

- 005 Teoria Analisi Metadati.mp4 (10.74 MiB)

- 005 Teoria Analisi Metadati.srt (1.55 KiB)

- 005 Teoria Analisi Metadati_it.srt (1.87 KiB)

- 006 Analisi Metadati - Mat2.mp4 (21.07 MiB)

- 006 Analisi Metadati - Mat2.srt (3.11 KiB)

- 006 Analisi Metadati - Mat2_it.srt (3.55 KiB)

- 007 Teoria - La crittografia.mp4 (41.94 MiB)

- 007 Teoria - La crittografia.srt (7.08 KiB)

- 007 Teoria - La crittografia_it.srt (7.71 KiB)

- 008 Pratica - Strumenti di crittografia - SiriKali.mp4 (141.2 MiB)

- 008 Pratica - Strumenti di crittografia - SiriKali.srt (5.82 KiB)

- 008 Pratica - Strumenti di crittografia - SiriKali_it.srt (7.01 KiB)

- 009 Teoria- La crittografia con GPG.mp4 (24.25 MiB)

- 009 Teoria- La crittografia con GPG.srt (3.03 KiB)

- 009 Teoria- La crittografia con GPG_it.srt (3.75 KiB)

- 010 Pratica - Strumenti di crittografia GPG - GPA - Thunderbird & Enigmail.mp4 (71.97 MiB)

- 010 Pratica - Strumenti di crittografia GPG - GPA - Thunderbird & Enigmail.srt (10.45 KiB)

- 010 Pratica - Strumenti di crittografia GPG - GPA - Thunderbird & Enigmail_it.srt (12.68 KiB)

-

03 FootPrinting

- 001 Teoria Information Gathering.mp4 (24.64 MiB)

- 001 Teoria Information Gathering.srt (3.39 KiB)

- 001 Teoria Information Gathering_it.srt (3.74 KiB)

- 002 Configurazione Metasploitable 2 - Target.mp4 (12.05 MiB)

- 002 Configurazione Metasploitable 2 - Target.srt (2.7 KiB)

- 002 Configurazione Metasploitable 2 - Target_it.srt (2.85 KiB)

- 003 Analisi Nmap.mp4 (34.74 MiB)

- 003 Analisi Nmap.srt (3.39 KiB)

- 003 Analisi Nmap_it.srt (5.53 KiB)

- 004 Dig & Whois.mp4 (8 MiB)

- 004 Dig & Whois.srt (1.41 KiB)

- 004 Dig & Whois_it.srt (1.75 KiB)

- 005 Recon-ng.mp4 (14.74 MiB)

- 005 Recon-ng.srt (3.08 KiB)

- 005 Recon-ng_it.srt (3.28 KiB)

- 006 Traceroute.mp4 (24 MiB)

- 006 Traceroute.srt (4.76 KiB)

- 006 Traceroute_it.srt (5.34 KiB)

- 007 Shodan.mp4 (34.43 MiB)

- 007 Shodan.srt (5.19 KiB)

- 007 Shodan_it.srt (5.72 KiB)

- 008 Maltego.mp4 (254.62 MiB)

- 008 Maltego.srt (10.55 KiB)

- 008 Maltego_it.srt (12.09 KiB)

-

04 Analisi dei certificati TLSSSL

- 001 Teoria Certificati.mp4 (20.72 MiB)

- 001 Teoria Certificati.srt (3.05 KiB)

- 001 Teoria Certificati_it.srt (3.1 KiB)

- 002 SSLscan Command line.mp4 (155.39 MiB)

- 002 SSLscan Command line.srt (9.77 KiB)

- 002 SSLscan Command line_it.srt (11.59 KiB)

- 003 SSLscan GUI version.mp4 (93.7 MiB)

- 003 SSLscan GUI version.srt (4.7 KiB)

- 003 SSLscan GUI version_it.srt (5.16 KiB)

-

05 Vulnerability Assessment

- 001 Teoria Vulnerability Assessment.mp4 (21.98 MiB)

- 001 Teoria Vulnerability Assessment.srt (2.89 KiB)

- 001 Teoria Vulnerability Assessment_it.srt (3.22 KiB)

- 002 Openvas Setup.mp4 (46.09 MiB)

- 002 Openvas Setup.srt (7.11 KiB)

- 002 Openvas Setup_it.srt (7.68 KiB)

- 003 Openvas su Parrot - Setup.mp4 (31.84 MiB)

- 003 Openvas su Parrot - Setup.srt (2.96 KiB)

- 003 Openvas su Parrot - Setup_it.srt (3.34 KiB)

- 004 Openvas Utilizzo.mp4 (293.22 MiB)

- 004 Openvas Utilizzo.srt (12.55 KiB)

- 004 Openvas Utilizzo_it.srt (13.74 KiB)

- 005 Openvas Reportistica.mp4 (82.19 MiB)

- 005 Openvas Reportistica.srt (8.72 KiB)

- 005 Openvas Reportistica_it.srt (9.58 KiB)

- 006 Nikto.mp4 (36.33 MiB)

- 006 Nikto.srt (4.02 KiB)

- 006 Nikto_it.srt (4.31 KiB)

- 007 Nmap e Vulscan.mp4 (54.37 MiB)

- 007 Nmap e Vulscan.srt (5.9 KiB)

- 007 Nmap e Vulscan_it.srt (6.46 KiB)

-

06 WAPT

- 001 Intro WAPT.mp4 (63.74 MiB)

- 001 Intro WAPT_it.srt (7.24 KiB)

- 002 SQL Injection Teoria.mp4 (23.9 MiB)

- 002 SQL Injection Teoria_it.srt (3.65 KiB)

- 003 SQL Injection- Enumerazione Numero di Colonne.mp4 (38.83 MiB)

- 003 SQL Injection- Enumerazione Numero di Colonne_it.srt (4.44 KiB)

- 004 SQL Injection - Enumerazione Type.mp4 (16.07 MiB)

- 004 SQL Injection - Enumerazione Type_it.srt (2.93 KiB)

- 005 SQL Injection- Dati da altre tabelle.mp4 (46.37 MiB)

- 005 SQL Injection- Dati da altre tabelle_it.srt (3.89 KiB)

- 006 SQL Injection- Più valori da una colonna.mp4 (22.87 MiB)

- 006 SQL Injection- Più valori da una colonna_it.srt (4.31 KiB)

- 007 SQL Injection - Version DB Oracle.mp4 (11.55 MiB)

- 007 SQL Injection - Version DB Oracle_it.srt (3.2 KiB)

- 008 SQL Injection - Version DB Microsoft e MySql.mp4 (11.32 MiB)

- 008 SQL Injection - Version DB Microsoft e MySql_it.srt (2.1 KiB)

- 009 SQL Injection - Listing DB non Oracle.mp4 (50.61 MiB)

- 009 SQL Injection - Listing DB non Oracle_it.srt (5.55 KiB)

- 010 SQL Injection - Listing DB Oracle.mp4 (29.2 MiB)

- 010 SQL Injection - Listing DB Oracle_it.srt (6.07 KiB)

- 011 SQL Injection - Server Response.mp4 (99.74 MiB)

- 011 SQL Injection - Server Response_it.srt (9.93 KiB)

- 012 Dictionary Attack - Teoria.mp4 (15.87 MiB)

- 012 Dictionary Attack - Teoria_it.srt (2.5 KiB)

- 013 BROK AUTHENTICATION - Enumerazione user e password.mp4 (37.25 MiB)

- 013 BROK AUTHENTICATION - Enumerazione user e password_it.srt (8.84 KiB)

- 014 Teoria - XSS.mp4 (22.3 MiB)

- 014 Teoria - XSS_it.srt (3.38 KiB)

- 015 Reflected XSS.mp4 (13.88 MiB)

- 015 Reflected XSS_it.srt (3.39 KiB)

- 016 Stored XSS.mp4 (33.94 MiB)

- 016 Stored XSS_it.srt (3.56 KiB)

- 017 Teoria - XML Injection.mp4 (19.5 MiB)

- 017 Teoria - XML Injection_it.srt (2.75 KiB)

- 018 XXE - XML injection entità esterne.mp4 (38.43 MiB)

- 018 XXE - XML injection entità esterne_it.srt (4.02 KiB)

- 019 Generazione Report.mp4 (31.99 MiB)

- 019 Generazione Report_it.srt (8.36 KiB)

-

07 Pentest

- 001 Teoria Pentest.mp4 (25.32 MiB)

- 001 Teoria Pentest_it.srt (2.98 KiB)

- 002 Metasploit.mp4 (47.22 MiB)

- 002 Metasploit_it.srt (5.92 KiB)

- 003 Metasploit - Backdoor Persistente.mp4 (66.13 MiB)

- 003 Metasploit - Backdoor Persistente_it.srt (11.33 KiB)

- 004 Armitage.mp4 (53.56 MiB)

- 004 Armitage_it.srt (5.46 KiB)

- 005 Beef.mp4 (57.85 MiB)

- 005 Beef_it.srt (9.6 KiB)

- 006 Penetration Test Windows - Enumerazione.mp4 (65.13 MiB)

- 006 Penetration Test Windows - Enumerazione_it.srt (6.37 KiB)

- 007 Penetration Test Windows - Enumerazione e utilizzo di Visual Basic.mp4 (120.35 MiB)

- 007 Penetration Test Windows - Enumerazione e utilizzo di Visual Basic_it.srt (6.73 KiB)

- 008 Penetration Test Windows - Presa dell'utente ed ulteriore analisi.mp4 (143.23 MiB)

- 008 Penetration Test Windows - Presa dell'utente ed ulteriore analisi_it.srt (5.93 KiB)

- 009 Penetration Test Windows - Presa utente root.mp4 (113.44 MiB)

- 009 Penetration Test Windows - Presa utente root_it.srt (6.34 KiB)

- 010 Penetration Test con Lua 1.mp4 (96.92 MiB)

- 010 Penetration Test con Lua 1_it.srt (7.37 KiB)

- 011 Penetration Test con Lua 2.mp4 (105.42 MiB)

- 011 Penetration Test con Lua 2_it.srt (8.18 KiB)

- 012 Penetration Test con Lua 3.mp4 (103.91 MiB)

- 012 Penetration Test con Lua 3_it.srt (6.95 KiB)

- 013 Penetration Test con GTFO Bins 1.mp4 (103.39 MiB)

- 013 Penetration Test con GTFO Bins 1_it.srt (6.32 KiB)

- 014 Penetration Test con GTFO Bins 2.mp4 (111.08 MiB)

- 014 Penetration Test con GTFO Bins 2_it.srt (5.46 KiB)

- 015 Penetration Test con GTFO Bins 3.mp4 (80.5 MiB)

- 015 Penetration Test con GTFO Bins 3_it.srt (4.52 KiB)

- 016 Penetration Test con Metasploit e John the Ripper 1.mp4 (87.27 MiB)

- 016 Penetration Test con Metasploit e John the Ripper 1_it.srt (5.28 KiB)

- 017 Penetration Test con Metasploit e John the Ripper 2.mp4 (231.18 MiB)

- 017 Penetration Test con Metasploit e John the Ripper 2_it.srt (9.03 KiB)

-

08 Video Aggiuntivi - Curiosità

- 001 OSINT - Spiderfoot.mp4 (74.83 MiB)

- 001 OSINT - Spiderfoot_it.srt (10.92 KiB)

- 002 CTF - Wireshark.mp4 (391.69 MiB)

- 002 CTF - Wireshark_it.srt (13.92 KiB)

- Read Me.txt (17 B)

-

Trackers

- udp://tracker.torrent.eu.org:451/announce

- udp://p4p.arenabg.com:1337/announce

- udp://explodie.org:6969/announce

- udp://tracker.opentrackr.org:1337/announce

- udp://tracker.coppersurfer.tk:6969/announce

- udp://tracker.pirateparty.gr:6969/announce

- udp://tracker.leechers-paradise.org:6969/announce

- udp://tracker.openbittorrent.com:6969/announce

- udp://opentracker.i2p.rocks:6969/announce

- udp://exodus.desync.com:6969/announce

- udp://ipv4.tracker.harry.lu:80/announce

- udp://open.stealth.si:80/announce

- udp://tracker.bitsearch.to:1337/announce

- udp://tracker.joybomb.tw:6969/announce

- udp://uploads.gamecoast.net:6969/announce

Commenti

Non ci sono commenti.

Accedi o iscriviti a ilCorSaRoNeRo per commentare questo torrent.