Udemy - Windows Linux Privilege Escalation Per Principianti [VideoCorso Ita]

Informazioni

1

0

12

Ultimo aggiornamento: 2026-03-18 07:03

Seed

Leech

Completi

Hash:

987bc699813f714ff664814561b11581d4f4de61

Download

Faceva sì che tutti, piccoli e grandi, ricchi e poveri, liberi e schiavi ricevessero un marchio sulla mano destra e sulla fronte e che nessuno potesse comprare o vendere se non chi avesse il marchio,

cioè il nome della bestia o il numero del suo nome.

VARIANTE

La Verità vi farà Liberi

Udemy - Windows & Linux Privilege Escalation

Per Principianti [Ita]

Ethical Hacker Italiani

*Si desidera ringraziare l autore Originale

Descrizione

-Le più efficaci tecniche di elevamento dei privilegi per sistemi operativi Windows e Linux.

-La fase di privilege escalation viene considerata la più importante relativamente alla metodologia

del penetration testing.

-Elevare i privilegi significa avere il pieno controllo della macchina vittima, poter effettuare qualsiasi attività su quest'ultima, senza alcuna limitazione.

-Poter passare da una sessione non privilegiata ad una privilegiata è il miglior modo per completare la nostra attività di ethical hacking con successo.

-Per questi moviti è necessario padroneggiare quante più tecniche possibili per raggiungere questo scopo.

-Se aspiri a diventare un penetration tester non puoi non conoscerle, anzi, devi assolutamente saperle usare adeguatamente!

-Questo corso ti mostrerà esattamente come fare, passo dopo passo.

-Ci saranno decine di laboratori guidati che ti aiuteranno a raggiungere il tuo obbiettivo nel minor tempo possibile.

Cosa stai aspettando?!

Requisiti

*PC con Connessione Internet

Il Corso è composto da:

Files

-

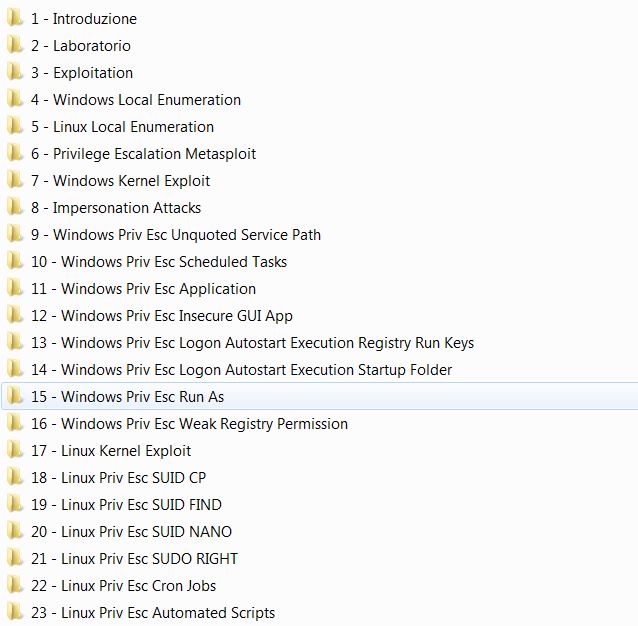

Udemy - Windows e Linux Privilege Escalation per Principianti (Ita) [Ethical Hacker Italiani]

-

1 - Introduzione

- 1 - La Privilege Escalation.mp4 (47.3 MiB)

- 2 - Protection Ring.mp4 (59.9 MiB)

- 3 - Udemy ed i Feedback a 5 stelle.mp4 (15.6 MiB)

- 4 - Horizontal VS Vertical Privilege Escalation.mp4 (56.34 MiB)

- 5 - LinuxWindowsPrivEsc.pdf (1.93 MiB)

- 5 - Windows User Authentication Identification.mp4 (87.76 MiB)

- 6 - Windows Access Token.mp4 (40.38 MiB)

- 7 - Linux Security.mp4 (43.33 MiB)

- 8 - Potenziali Vettori di Attacco.mp4 (52.89 MiB)

-

2 - Laboratorio

- 9 - 21listaSistemiOperativi.txt (210 B)

- 9 - 22linkPerScaricareImmaginiSO.txt (607 B)

- 9 - Introduzione Laboratorio.mp4 (53.18 MiB)

- 10 - Scaricamento Immagine ISO.mp4 (91.45 MiB)

- 11 - Test Comunicazione.mp4 (66.64 MiB)

-

3 - Exploitation

- 12 - Identificazione Host.mp4 (57.66 MiB)

- 13 - PorteServizi Aperti.mp4 (31.65 MiB)

- 14 - Check EthernalBlue.mp4 (97.27 MiB)

- 15 - Check Vulnerabilità in Linux.mp4 (64.83 MiB)

- 16 - Exploitation Windows 7.mp4 (104.65 MiB)

- 17 - Exploitation Linux.mp4 (76.03 MiB)

-

4 - Windows Local Enumeration

- 18 - Processo Enumerazione Locale.mp4 (22.14 MiB)

- 19 - Enumerazione Utente e Gruppi.mp4 (34.16 MiB)

- 20 - System Enumeration.mp4 (60.84 MiB)

- 21 - Network Enumeration.mp4 (33.12 MiB)

- 22 - Password Enumeration.mp4 (66.04 MiB)

- 23 - FWAV Enumeration.mp4 (24.35 MiB)

- 24 - Exploitation Windows 7 MSFVENOM.mp4 (73.4 MiB)

- 25 - Local Exploit Suggester.mp4 (54.93 MiB)

- 26 - 49windowsExploitSuggester.txt (201 B)

- 26 - Windows Exploit Suggester.mp4 (91.51 MiB)

-

5 - Linux Local Enumeration

- 27 - System Enumeration.mp4 (21 MiB)

- 28 - Enumerazione Utente e Gruppi.mp4 (23.95 MiB)

- 29 - Network Enumeration.mp4 (12.32 MiB)

- 30 - Linux Enumeration Tool.mp4 (79.81 MiB)

- 31 - Linux Exploit Suggester.mp4 (32.89 MiB)

-

6 - Privilege Escalation Metasploit

- 32 - Generazione File MSFVENOM.mp4 (16.18 MiB)

- 33 - Trasferimento File su Windows.mp4 (26.41 MiB)

- 34 - Sessione Meterpreter Non Privilegiata.mp4 (58.53 MiB)

- 35 - Get System FAIL.mp4 (54.42 MiB)

- 36 - Sessione Privilegiata Ottenuta.mp4 (28.09 MiB)

-

7 - Windows Kernel Exploit

- 37 - Introduzione Kernel Exploit.mp4 (36.62 MiB)

- 38 - Versione SO.mp4 (48.5 MiB)

- 39 - Windows Exploit Suggester.mp4 (60.3 MiB)

- 40 - Esecuzione Kernel Exploit.mp4 (64.43 MiB)

- 41 - Sessione Privilegiata.mp4 (100.98 MiB)

-

8 - Impersonation Attacks

- 42 - Verifica Privilegi.mp4 (78.5 MiB)

- 43 - Verifica Vulnerabilità Potato Attack.mp4 (87.11 MiB)

- 44 - Potato Attack con Metasploit.mp4 (54.74 MiB)

- 45 - Impersonation Process.mp4 (48.1 MiB)

- 46 - Scaricamento Exploit Manuale.mp4 (48.53 MiB)

- 47 - Esecuzione Exploit Manuale.mp4 (51.54 MiB)

-

9 - Windows Priv Esc Unquoted Service Path

- 48 - comandi.txt (633 B)

- 48 - Introduzione.mp4 (84.38 MiB)

- 49 - Creazione Utenti.mp4 (16.27 MiB)

- 50 - Permessi di Scrittura.mp4 (17.07 MiB)

- 51 - Modifica Permessi.mp4 (31.5 MiB)

- 52 - Check Servizio Vulnerabile.mp4 (43.66 MiB)

- 53 - Trasferimento Payload Malevolo.mp4 (58.81 MiB)

- 54 - Escalation dei Privilegi.mp4 (18.49 MiB)

-

10 - Windows Priv Esc Scheduled Tasks

- 55 - Creazione Task Schedulato.mp4 (18.55 MiB)

- 56 - Ricerca Task Schedulato.mp4 (14.69 MiB)

- 57 - Privilege Escalation.mp4 (37.78 MiB)

-

11 - Windows Priv Esc Application

- 58 - Creazione Utenti.mp4 (8.32 MiB)

- 59 - Installazione Iperius Backup.mp4 (19.57 MiB)

- 60 - Installazione Servizio.mp4 (42.67 MiB)

- 61 - Accesso Iperius Utente Standard.mp4 (29.16 MiB)

- 62 - Analisi Privilege Escalation.mp4 (39.79 MiB)

- 63 - Creazione JOB.mp4 (29.8 MiB)

- 64 - Esecuzione Privilege Escalation.mp4 (46.55 MiB)

-

12 - Windows Priv Esc Insecure GUI App

- 65 - Introduzione GUI App.mp4 (7.31 MiB)

- 66 - Installazione Notepad.mp4 (16.81 MiB)

- 67 - Azione di Privilege Escalation.mp4 (29.68 MiB)

-

13 - Windows Priv Esc Logon Autostart Execution Registry Run Keys

- 68 - Introduzione Attacco.mp4 (4.9 MiB)

- 69 - Configurazione Errata Registro.mp4 (34.07 MiB)

- 70 - Ricerca Vettore di Privilege Escalation.mp4 (23.7 MiB)

- 71 - Creazione File Malevolo.mp4 (29.57 MiB)

- 72 - Azione di Privilege Escalation.mp4 (49.64 MiB)

-

14 - Windows Priv Esc Logon Autostart Execution Startup Folder

- 73 - Introduzione Attacco.mp4 (4.08 MiB)

- 74 - Assegnazione Permessi.mp4 (18.09 MiB)

- 75 - Generazione File Malevolo.mp4 (30.04 MiB)

- 76 - Azione di Privilege Escalation.mp4 (22.04 MiB)

-

15 - Windows Priv Esc Run As

- 77 - Introduzione Attacco.mp4 (16.66 MiB)

- 78 - Salvataggio Credenziali.mp4 (22.34 MiB)

- 79 - Azione di Privilege Escalation.mp4 (15.19 MiB)

-

16 - Windows Priv Esc Weak Registry Permission

- 80 - Creazione Servizio.mp4 (27.45 MiB)

- 81 - Assegnazione Permessi.mp4 (22.16 MiB)

- 82 - Generazione File Malevolo.mp4 (32.18 MiB)

- 83 - Azione di Privilege Escalation.mp4 (23.23 MiB)

-

17 - Linux Kernel Exploit

- 84 - dirtyCowExploit.txt (4.95 KiB)

- 84 - Introduzione Linux Kernel Exploit.mp4 (43.31 MiB)

- 85 - Trasferimento Exploit.mp4 (44.35 MiB)

- 86 - Elevamento dei Privilegi.mp4 (61.03 MiB)

-

18 - Linux Priv Esc SUID CP

- 87 - 1111introSUID.txt (307 B)

- 87 - Introduzione SUID.mp4 (40.95 MiB)

- 88 - Creazione Utente.mp4 (31.08 MiB)

- 89 - Comando CP.mp4 (17.63 MiB)

- 90 - Copia File.mp4 (9.15 MiB)

- 91 - 1115modificaPasswd.txt (60 B)

- 91 - Azione di Privilege Escalation.mp4 (18 MiB)

-

19 - Linux Priv Esc SUID FIND

- 92 - Comando FIND.mp4 (16.46 MiB)

- 93 - Azione di Privilege Escalation.mp4 (7.29 MiB)

-

20 - Linux Priv Esc SUID NANO

- 94 - Comando NANO.mp4 (7.92 MiB)

- 95 - Azione di Privilege Escalation.mp4 (35.58 MiB)

-

21 - Linux Priv Esc SUDO RIGHT

- 96 - Introduzione Sudo Right.mp4 (29.68 MiB)

- 97 - Utilizzo SUDO.mp4 (33.21 MiB)

- 98 - Azione di Privilege Escalation.mp4 (24.23 MiB)

- 99 - Sudo Right.mp4 (28.5 MiB)

-

22 - Linux Priv Esc Cron Jobs

- 100 - Teoria Cron Job.mp4 (3.63 MiB)

- 101 - 1152codiceCronJob.txt (218 B)

- 101 - Creazione Cron Job.mp4 (38.3 MiB)

- 102 - Azione di Privilege Escalation.mp4 (27.97 MiB)

-

23 - Linux Priv Esc Automated Scripts

- 103 - 121linPeasDownload.txt (90 B)

- 103 - LinPeas.mp4 (61.06 MiB)

- 104 - LinEnum.mp4 (33.22 MiB)

- 105 - Bashark.mp4 (21.5 MiB)

- 106 - Altri Strumenti.mp4 (27.78 MiB)

- 107 - Saluti Finali e Dove Trovarci.mp4 (26.33 MiB)

- Read Me.txt (96 B)

-

Trackers

- udp://tracker.torrent.eu.org:451/announce

- udp://p4p.arenabg.com:1337/announce

- udp://explodie.org:6969/announce

- udp://tracker.opentrackr.org:1337/announce

- udp://tracker.coppersurfer.tk:6969/announce

- udp://tracker.pirateparty.gr:6969/announce

- udp://tracker.leechers-paradise.org:6969/announce

- udp://tracker.openbittorrent.com:6969/announce

- udp://opentracker.i2p.rocks:6969/announce

- udp://exodus.desync.com:6969/announce

- udp://ipv4.tracker.harry.lu:80/announce

- udp://open.stealth.si:80/announce

- udp://9.rarbg.me:2860

- udp://9.rarbg.to:2840

Commenti

Non ci sono commenti.

Accedi o iscriviti a ilCorSaRoNeRo per commentare questo torrent.